L'idée du stockage dans le cloud. Informatique en ligne. Base de données Internet, serveur de sauvegarde. Équipement de programmation. Accès limité, contrôle d'accès, paramètres de confidentialité. Vecteur Image Vectorielle Stock - Alamy

Conception De Vecteur De Ligne De L'internet, Réseau Et La Technologie Informatique Et D'autres Concepts Tels Que La Stabilité Du Réseau, La Sécurité, Le Contrôle D'accès, L'écran Tactile, Le Serveur De Base

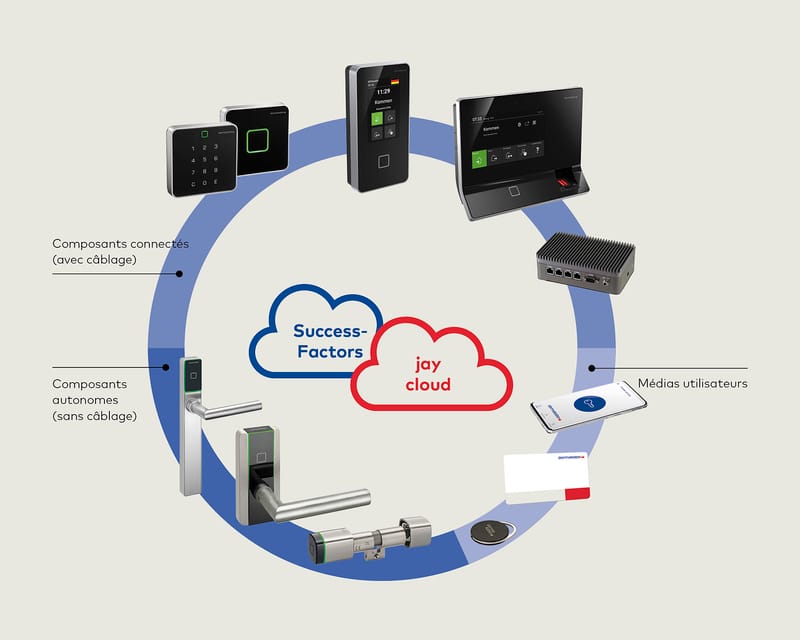

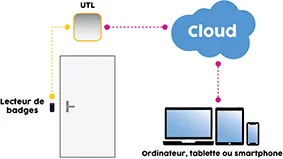

Contrôleur d'accès Cloud Plus avec le protocole TCP/IP avec protocole ouvert - Chine Contrôleur d'accès, carte de contrôle d'accès